要約

GitHub Actionsにおいて、ユーザーから提供される値を直接スクリプトで参照すると、悪意のあるスクリプトが実行されてしまう「スクリプトインジェクション脆弱性」が存在することが指摘されました。これは、GitHub Actionsのワークフローにおけるセキュリティ上の重大なリスクであり、特に `github.event.issue.title` や `github.event.pull_request.head.ref` のようなイベントペイロードから直接取得した値が、シェルスクリプトやコマンドライン引数でエスケープされずに使われる場合に発生します。

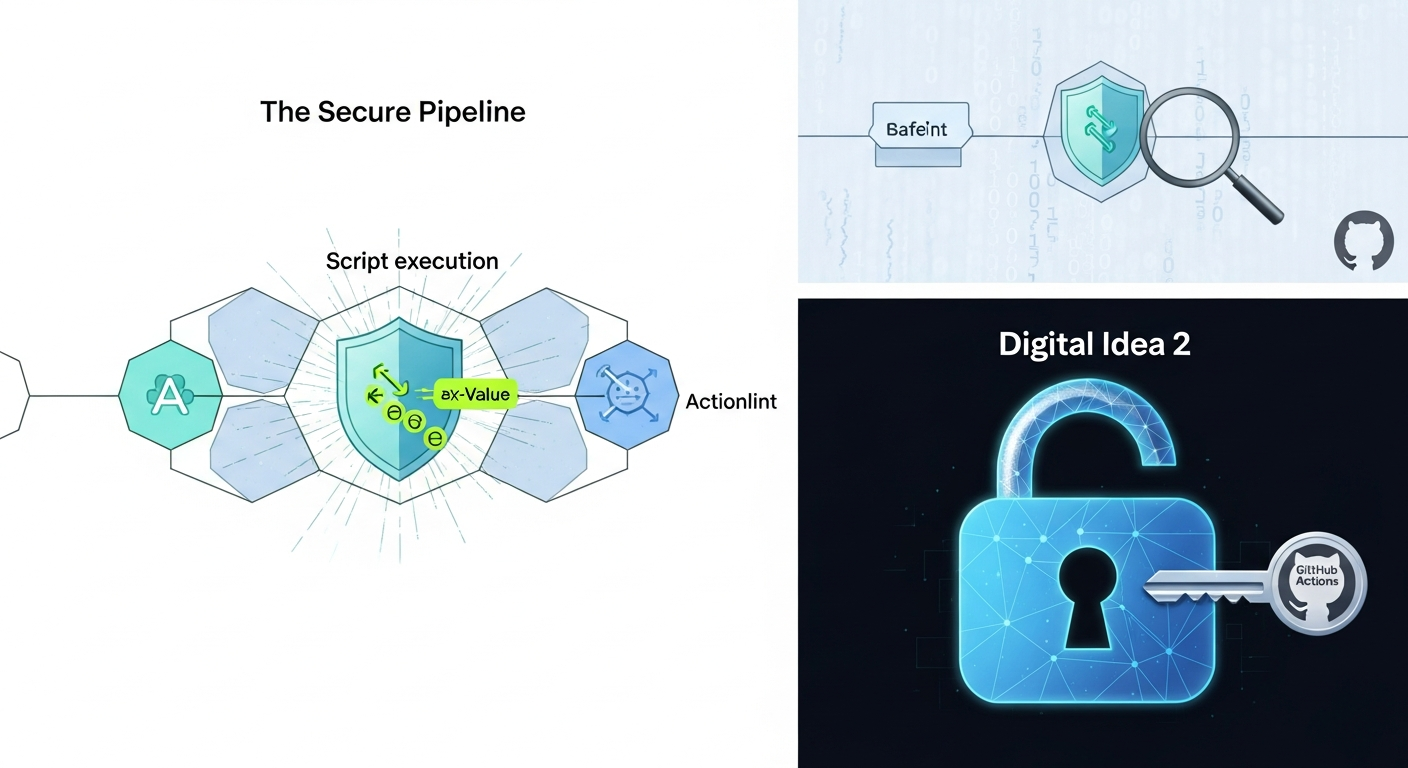

この脆弱性への対策としては、ユーザー制御の値を直接参照するのではなく、環境変数を通じて渡す方法が推奨されています。環境変数経由で値を渡すことで、GitHub Actionsが自動的に危険な文字をエスケープしてくれるため、安全にワークフローを構築できます。また、静的解析ツールである `actionlint` などを用いて、ワークフローのセキュリティを事前にチェックすることも非常に有効な手段となります。

今回の話題

ユーザー制御値の直接参照が引き起こすスクリプトインジェクションリスク

ユーザーから提供される値を、GitHub Actionsのワークフローで直接シェルスクリプトなどに利用すると、脆弱性の原因となるということが発覚しました。これは、`github.event` などの情報に悪意のあるコードが含まれる可能性があるためです。

安全なワークフロー構築のための環境変数経由での値参照手法

ユーザーが制御できる値を扱う際には、直接シェルに渡すのではなく、一度環境変数にセットすることで、GitHub Actions側が自動的にエスケープ処理をしてくれるため、より安全に利用できることがわかりました。

- GitHub Actionsでは、ユーザー入力値を直接参照するとスクリプトインジェクションのリスクがある。

- 特に IssueタイトルやPRのブランチ名などが悪用され、情報漏洩や改ざんの危険性がある。

- 安全策として、値を環境変数経由で渡し、GitHub Actionsによる自動エスケープを活用することが重要。

ニュースが与える影響

GitHub Actionsワークフローのセキュリティ理解を深める機会

今回のスクリプトインジェクション脆弱性の報告は、GitHub Actionsを運用する組織や開発者にとって、セキュリティに対する認識を深める貴重な機会となるでしょう。

既存ワークフローの修正と潜在的なセキュリティインシデントリスク

多くの組織がGitHub ActionsをCI/CDに利用しているため、今回の報告を受けて既存のワークフローに潜在的な脆弱性がないかを緊急で確認し、修正作業を進める必要が生じるでしょう。

開発現場における具体的な対策とガイドライン策定の必要性

今回の脆弱性を教訓に、各開発現場では安全なワークフロー設計のための具体的なガイドラインを策定し、`actionlint`などのツールを積極的に活用していくことが求められます。

- 今回の脆弱性は、開発者がGitHub Actionsのセキュリティを深く理解する良い機会となる。

- 既存のワークフローに脆弱性がないか緊急で監査し、必要に応じて修正対応が必要。

- 開発現場では、環境変数利用の徹底や `actionlint` の導入など、具体的な対策とガイドライン策定が急務。

マネタイズポイント

GitHub Actionsセキュリティ診断と改善提案サービスの展開

今回の脆弱性は、企業がGitHub Actionsのセキュリティ対策を強化する強い動機付けとなります。このニーズに対し、既存ワークフローの診断から改善提案、そしてツールの活用指導までを一貫して提供する専門サービスは、大きなビジネスチャンスを秘めています。

- GitHub Actionsのセキュリティ脆弱性は、診断と改善提案サービスの需要を喚起する。

- 既存ワークフローの安全な設計への移行支援や `actionlint` 活用提案がサービスの柱となる。

- 定期的な監査や情報提供を組み合わせることで、継続的な収益化が期待できる。

まとめ

- GitHub Actionsでは、ユーザー制御値を環境変数経由で扱うことでスクリプトインジェクションを防ぐ。

- `actionlint` などの静的解析ツールを活用し、ワークフローのセキュリティを開発段階から強化する。

- 今回の脆弱性は、GitHub Actionsのセキュリティ診断と改善提案サービスを提供する大きなビジネスチャンスとなる。

あなたのプロジェクトでGitHub Actionsを使用していますか?この機会に、既存のワークフローを見直し、安全な環境変数利用への移行を検討しましょう。そして、`actionlint`などのツールを導入し、セキュリティを一層強化してください。

コメント